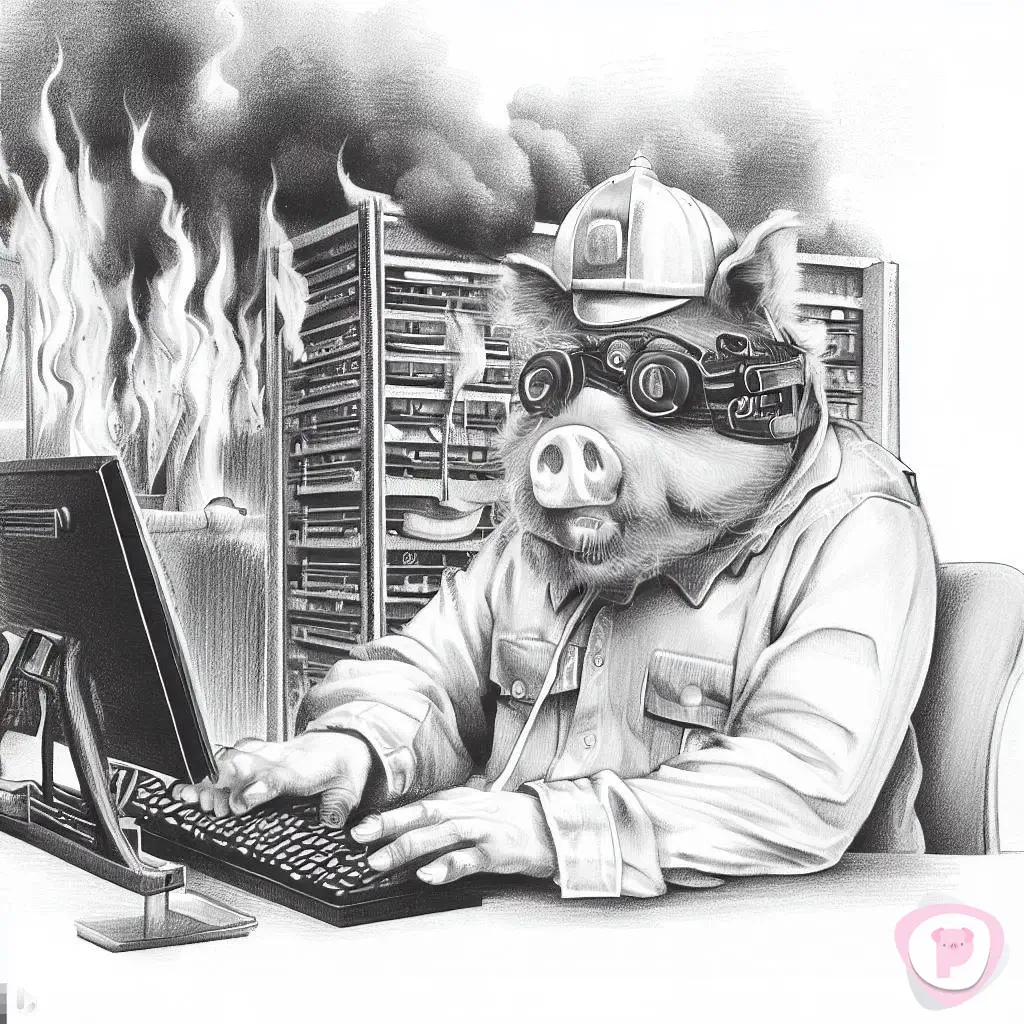

ХрякОПС

Roadmap для начинающих Хряк Ops-инженеров

Опытный ХрякOps-инженер связывает и синхронизирует все этапы разработки программного обеспечения: от составления технического задания до релиза.

По сути, Опытный ХрякOps занимается автоматизацией рабочих процессов, чтобы доставка кода в продакшн занимала минимальное время, а также налаживает взаимодействие команд тестирования, поддержки и разработки. Опытный ХрякOps-инженер должен разбираться и в администрировании, и в разработке, и в тестировании.

Linux 6.2 уже выпущен

19 февраля 2023 года Линус Торвальдс представил первый стабильный релиз ядра Linux 6.2. Выпуск новой версии ядра Linux вышел в соответствии с графиком, спустя два месяца после выхода предыдущей стабильной версии Linux 6.1 в середине декабря прошлого года.

DevOps на AWS: как это работает и какую пользу может принести вашему бизнесу

Компании стараются сохранить конкурентоспособность на быстро меняющемся рынке. Продукты в программном обеспечении могут существенно им в этом помочь, но при этом они требуют современных подходов.

Среди таких подходов – использование облачных сервисов и разработка ПО по принципам Agile. Как AWS, так и DevOps являются невероятно популярными терминами в современном мире технологий. Как работает DevOps на AWS и какую пользу может принести вашему бизнесу.

Шаблоны развертывания в архитектуре микросервисов

Все компоненты монолитного приложения обычно проектируются, развертываются и масштабируются как единое целое. Развертывание такого приложения часто безболезненно. Когда вы реализуете микрослужбы, у вас может быть много взаимосвязанных служб, созданных на разных языках и платформах, что усложняет развертывание.

Лучшие практики безопасности Docker

Существуют различные основные направления, которые можно предпринять для улучшения безопасности контейнера Docker с самого начала, т. е. от написания файла Dockerfile до запуска контейнера Docker. Давайте продолжим и рассмотрим 12 лучших рекомендаций по безопасности Docker, которые могут внедрить Docker Container Security.

Как сделать защиту своих данных просто оХРЮ*нительной

Пароли — необходимое зло современного цифрового мира. Фермерство паролей, будь то атаки методом грубой силы или простые утечки данных, стало одним из крупнейших источников данных и финансовых потерь в Интернете. Тем не менее, большая часть этого возвращается к людям, использующим слабые, легко взламываемые пароли. Это будете не вы — по крайней мере, если вы будете следовать советам в этом удобном руководстве!

Как не прохрюкаться с выбором VPN

Согласно общему пониманию, виртуальные частные сети в основном используются для обеспечения конфиденциальности в Интернете. Тем не менее, есть много причин, по которым можно рекомендовать дополнительный уровень виртуальной частной сети между Интернетом и пользователем. Самые интересные способы использования VPN: создать удаленный доступ к корпоративной сети, смотреть YouTube и другие медиа-ресурсы, включая Netflix, без ограничений, посещать зарубежные торговые площадки, безопасно подключаться к общедоступному Wi-Fi, разблокировать социальные сети там, где это необходимо, сэкономить на бронировании отелей и авиабилетов, скачать анонимность с торрентов.

Каждый хрюн должен знать о тестировании облачной безопасности

Тестирование облачной безопасности — это процесс оценки и снижения рисков безопасности, связанных с облачными вычислениями. Тестирование облачной безопасности чрезвычайно важно, поскольку оно вводит новые риски, которые необходимо оценивать и соответствующим образом управлять. Рассмотрим различные методы тестирования облачной безопасности, преимущества тестирования облачной безопасности, различные подходы к тестированию облачной безопасности и наиболее распространенные угрозы облачной безопасности.

Как добиться успешной миграции приложений

Для предприятий возможность переноса тысяч приложений является неотъемлемой частью сохранения конкурентоспособности. Выяснение того, как добиться успешной миграции, пугает, поэтому давайте углубимся в ловушки, которых следует избегать.

Текущий мировой кризис привел как к нехватке технических специалистов, так и к увеличению спроса на ускоренные технические сроки. Многие компании начинают сталкиваться с эффектом «красной королевы», когда компаниям приходится заново определять, как и где они конкурируют на рынке, чтобы оставаться актуальными.

Лучшие инструменты кибербезопасности, на которые точно стоит обратить

Недавнее технологическое развитие сделало кибербезопасность тем, к чему каждый бизнес должен относиться серьезно. Кроме того, с постоянно растущим числом кибератак это стало критически важным для предприятий любого размера.

Сегодня каждый должен знать о различных опасностях, чтобы обезопасить себя. Существует несколько способов защитить бизнес от таких атак, но лучше всего выбрать тот, который лучше всего подходит для вашего бизнеса и может использоваться в качестве долгосрочного решения.